你的手机安全吗?

许多人可能被前两天突然出现的“超级手机病毒”给吓到了,一部分人被吓到可能是因为害怕自己的手机莫名就感染了这种所谓的“超级手机病毒”,还有以小部分人被吓到则是惊讶于“超级手机病毒”其实是一种“超级简单手机病毒”,技术含量十分之低,稍加注意就可以完全避免危害。

据悉,这个蝗虫恶意软件(病毒)的制造者只是一名初学 Android 软件的学生,这个恶意软件也只是他拿来练手用,不想造成了广泛的传播和影响。因为这个恶意软件的安装需要用户点击链接下载,授权读取联系人发送短信权限选项,并需要确认安装,稍微有安全意识的手机用户就可以避免,这反映的问题其实并不是手机病毒的强大,而是相对于电脑安全,大部分用户对于手机安全问题还没有明确的意识。

回顾过去的消息报道,我们发现,这次爆发的“超级手机病毒”只是手机安全问题中的一朵小小浪花,我们面临的手机安全问题似乎不是很乐观。

Android 的开放与安全

对于手机系统来说,安全和开放看起来是一个不可调和的悖论。因为点击下载链接后下载的文件后缀是 apk。所以这次爆发的“超级手机病毒”也是只能在 Android 手机范围内传播。

互联网安全公司 F-secure 发布的移动互联网安全报告指出,Android 平台面对着比较大的安全问题,2012 年有 79% 的恶意软件都寄生于 Andriod 之上,此数字比 2011 年更高出 12.3%。相较之下,iOS 平台内的恶意软件仅占总量的 0.7%。如今两年过去,随着 Android 份额的水涨船高,Android 平台的安全问题也并没有得到好转。

Public Intelligence 在 2013 年发表了一份来自美国国土安全部和司法部的联合声明,数据也和 F-secure 的类似,在 2012 年有 79% 恶意软件(木马)来自 Android,而 iOS 只有 0.7%。来自塞班的木马比例为 19%,黑莓和 Windows Mobile 的移动木马比例相同,都是 0.3%。

不是 Android 本身并不重视系统的安全问题,2012 年,Android 4.1 才是第一个完全意义上支持 ASLR 技术的版本。ASLR( Address space layout randomization )技术,这是一种针对缓冲区溢出的安全保护技术,通过对栈、共享库映射等线性区布局的随机化,增加攻击者预测目的地址的难度,防止攻击者定位攻击代码位置,达到阻止溢出攻击的目的。这样可以极大地提高黑客在利用内存漏洞上的难度。

稍微回顾一下,Android 手机安全问题的新闻不在少数。一般认为,相比于其他一些不知名的软件市场,Google Play 要安全一些,但是即使是这个官方的软件商店,里面也可能有恶意软件存在。

翻下 2012 年的旧账,根据 Ars Technica 的报道,研究人员发现已经有更多的恶意软件进驻到了 Google Play 。而且有趣的是,这些恶意软件能够驻留在官方市场里很长一段时间,即使已经有了很大的下载量也依旧能不被发现。比如一款名为 Android.Dropdialer 的木马程序,通过强制用户拨打某些特定号码来榨取高额费用,在进驻 Google Play 数周之后才被发现;而“ Super Mario Bros ” 和 “ GTA 3 Moscow City ” 作为恶意程序被打包,下载量达到了10万。

对于 Android 严峻的安全问题,Google 方面似乎也是有心无力。当法国 Android 站点 FrAndroid 问及 Android 的恶意软件时,Google 副总裁、Android 部门主管 Sundar Pichai 回答道:

“我们不会保证说 Android 是用于安全用途,它主要用来提供更多自由。当人们讨论 90% 的 Android 木马时,他们必须要认识到这样一个事实:它是世界上最流行的操作系统。如果我在生产恶意软件的公司,我想我也会把攻击目标瞄向 Android 的。”

Chrome 出于安全考虑关闭插件入口,只能商店安装,则被人指责走向封闭,安全和开放此时确实难以调和,并且,安全问题不仅仅是系统方的责任,用户和第三方安全公司也不能置身事外。

iOS 就一定安全?

上面说到,在 2012 年,来自 iOS 的恶意软件数量仅为总数的 0.7%,相比于当时 iOS 的市场占有率,这个成绩还算不错。但这代表的是 iOS 只是相对安全,而不是绝对安全。事实上,关于 iOS 安全漏洞的新闻也不在少数。

同样是在 2012 年,根据福布斯报道称,一位卡巴斯基的反病毒研究人员 Maslennikov 在 App Stroe 中发现了一款名为 “Find and Call ”的应用程序,表面上看起来它与其他的通话应用程序的功能没有区别,但通过调查发现,这款 “Find and Call ”的应用程序还会擅自收集用户的私人信息,随后将这些信息资料上传至一个远程服务器,最后该服务器会向用户联系人名单上的每一个人都发出短信,并附上应用的下载链接。这个原理听起来和那个“超级手机病毒”如出一辙。

值得说明的是,这是以严格审核著称的 App Store 里发现的首例恶意软件。此次 iOS 平台上的恶意软件事件,以及之前 Mac OS X 一次又一次的饱受病毒的困扰,让苹果大力宣传的安全机制受到了诸多挑战,苹果“无毒”也渐成过去。

在去年的 Usenix 安全会议上,来自乔治亚理工学院的科学家们演示了他们的研究成果——一段好像阿米巴变形虫的代码,这段代码在通过 App Store 应用测试的时候,表现是无害的,但当它被安装到 iOS 机器上,这段代码就会摇身一变,从小绵羊变为豺狼。更重要的,通过这样的方式,他们的确成功地在 App Store 发布恶意应用。当然,因为是试验性质,科学家们没有利用漏洞作恶。不过这也证明了当时的 App Store 审核机制仍有可趁之机存在。

如果说因为 iOS 的围栏花园安全模式(Walled Garden Model)使得这个系统里的应用还相对安全的话,那么 iOS 系统层面的漏洞就经常被发掘出来。

去年初,iOS 7 还没有发布的时候,iOS 6 的一个安全漏洞会对所有未启用两步安全机制的用户造成影响。利用这个漏洞,使用者只需要邮箱地址和机主的出生日期,然后登陆苹果的 iForgot 网页,在回答安全问题时将修改后的 URL 地址粘贴进去,就能够随意重置 Apple ID 和 iCloud 密码。随后苹果关闭了 iForgot 网页,并承认了该漏洞的存在。

而在 iOS 7 刚刚发布不久,一名网友发现了一个新的 iOS7 安全漏洞:在密码锁屏状态下,点击“紧急呼叫”,输入任意号码,然后不停地快速点击“呼叫”按钮直至手机出现苹果 logo,之后电话就会成功地拨打出去。事实上,许多版本的 iOS 都有不一样的锁屏漏洞出现。

Touch ID 的出现被认为是在安全和便捷之间取得了一种微妙的平衡。不过对于黑客来说,破解 Touch ID 指纹识别毫无压力,德国知名黑客 Starbug 自己制作了一套指纹,成功骗过了 Touch ID 系统。但 Starbug 却表示破解 Touch ID “毫无挑战”,他甚至感到“非常失望”:

“我只花了 30 个小时就成功破解了 Touch ID。我大概花了半个小时来做准备工作,而花费了更多的时间去寻找传感器的技术规格信息。我非常失望,因为原本以为需要花费 1 到 2 个星期才能破解它。这次破解毫无挑战。”

这个破解过程揭示了一个残酷的现实——遗留在任何地方的指纹,都可能被用来绕过 Touch ID。Starbug 更是一针见血地指出,Touch ID 只是增加了便利性而不是安全性。

不过苹果白皮书曾指出,Touch ID 是绝对安全的。不过此安全非彼安全,指的是个人信息和隐私的安全性:每块 A7 芯片中都有一个唯一的安全模块,无论是苹果还是 A7 处理器都不能读取这个模块中的数据。而且每次认证过程都在“终端对终端”的加密中进行,也就是说,你的指纹信息不会被上传。iPhone 5s 在完成指纹数据的处理和分析后,会自动删除这些数据,不会同步到 iCloud 或者 iTunes。

苹果还进一步解释了指纹图像的用途。指纹图像会一直只保存在内部存储内,直到它变成解码密钥。如果用户超过 48 小时没有解锁、重启手机,或者解码失败超过 5 次,那么 iPhone 的保护系统就会被激活。另外,当陌生用户触摸 Touch ID 时,他们解锁手机的概率仅有大约五万分之一。

有时候也不是系统的关系

前面提到的都是系统层面的东西,除了系统层面,手机的安全漏洞也可能在别处。

计算机安全问题研究员 Karsten Nohl 和 Jakob Lell 最新的一项研究发现,USB 设备存在一个严重的安全漏洞。一种叫做 BadUSB 的恶意软件会通过鼠标、键盘及U 盘等USB设备入侵个人电脑,篡改硬盘软件。Karsten Nohl 和 Jakob Lell 长期从事 USB 设备安全问题研究,这一次他们没有像往常那样编写恶意软件代码入侵 USB 设备的储存器,以测试安全性能;而是把研究重点放在了 USB 设备中控制转存功能的固件上。结果发现,通过编写一定程序,黑客可以很容易将恶意代码隐藏在固件内,杀毒软件根本找不到。

除了 U 盘这样的存储设备,像 USB 键盘、鼠标,甚至是 USB 线连接的智能手机等都会出现这样的问题。宾夕法尼亚大学计算机科学教授 Matt Blaze 认为这项研究揭示了一个重大的安全隐患。他还推测,美国 NSA 有可能很早就知道了这个问题,并使用这种方式搜集过不少数据和资料。

而在公共厕所的门背后,我们经常会发现诸如“复制 SIM 卡窃听”违法信息,这可能并非诈骗信息,而是真实的违法服务项目。《纽约时报》曾报道,德国安全研究实验室(German firm Security Research Labs) 创始人卡斯滕·诺尔(Karsten Nohl)在对北美及欧洲约 1000 张 SIM 卡进行测试后对外透露,黑客可利用一个安全漏洞向手机用户发送虚假信息,使得 25% 的 DES SIM 卡自动回复消息,并且暴露出它们的 56 位安全密匙。得到安全密匙后,黑客就能够通过短信向 SIM 卡发送病毒,该病毒让黑客假冒机主,可以对短信进行拦截甚至可以通过移动支付系统购物。以上过程仅需 2 分钟并且只需要一台 PC 就能够完成。

早在 2011 年,来自卢森堡大学的 Ralf-Philipp Weinman 发现大部分无线设备所使用的用于处理无线电信号的高通(Qualcomm) 和英飞凌(Infineon Technologies)芯片所搭载的固件上存在漏洞。于是他利用这种漏洞破解了用于收发无线通信网络信号的基带(Baseboard)芯片,通过破解基带芯片入侵手机是一种此前不曾有的方式。由于手机的无线信号都需要通过基站来传播,所以 Weinman 的将首先架设一个虚假的基站欺骗别的手机连接上来,然后向攻击目标发送恶意代码。Weinman 所编写的恶意代码只能在无线电处理器的固件上运行。

而就在不久前,网络安全公司 Accuvant 的手机研究人员 Mathew Solnik 表示,他可以在 30 英尺之外不知不觉地入侵一部智能手机,包括侵入其通话、浏览联系人甚至读取短信。Solnik 表示他们已经大概想出办法,通过智能手机在无线电方面的漏洞伪装成无线运营商——利用一个不到 1000 美元、笔记本电脑大小的虚拟信号塔便可以在 30 英尺范围内的手机上传恶意代码。

USB 接口,SIM 卡,基带芯片,不同的数据传输方式也往往伴随着不同的安全隐患。

黑莓最后的荣耀

虽然黑莓江河日下,市场份额逐渐萎缩,但是其手机安全性仍被许多人认可,此前德国内政部采购了 3000 部采用了德国公司 Secusmart 技术加密的黑莓设备,并发放该部门成员使用,内政部发言人 Tobias Plate 表示,通过使用这些黑莓设备降低了使用者被黑客窃听的风险,因此德国政府还将订购更多的黑莓手机供官员使用。

随后德国内政部宣布黑莓是唯一符合其安全标准的手机,德国政府还将继续订购 2 万多台采用 BB10 的黑莓手机。

在企业市场,黑莓手机依靠安全性勉强支撑着。在早前黑莓开始衰落的时候,帮助企业部署手机 Mission Critical Wireless 公司的 CEO Dan Croft 认为:

“现在为 RIM 写悼词太早了,很显然他们面临着许多突出的问题,但是仍然有上百万的黑莓在顺利运行。我们看到的不是 RIM 被赶出企业市场。我们只是看到非黑莓设备的增多。”

Croft 认为,虽然 iOS/Android 设备增强了安全功能,但是黑莓的安全功能更加强健,更易配置。为消费者设备,如 iPhone 和 Android 配置合适的安全系统需要更多的计划。这个例子现在看仍不过时。

三星一直想要在企业和政府市场大展拳脚,为此还专门研发了 Knox 安全解决方案。只是这些正在和黑莓竞争,争取美国政府方面的客户,并安装有 Knox 安全解决方案的手机曝出了重大安全漏洞,该漏洞的存在使得黑客可以追踪到手机用户的邮件信息,个人数据等隐私信息,这次安全漏洞的曝出,使得三星在这场竞争处于一个不利的位置。

今年年初,美国五角大楼启用了最新的管理系统,其中被激活的新设备中,98% 为黑莓手机。新管理系统预计将激活 8 万台黑莓手机以及 1800 台 iOS 和 Android 设备。新管理系统的预期开支为 1.6 亿美元,将确保 30 万安全人员在使用移动设备时不会泄露军事机密。

黑莓在德国和美国政府市场依旧受信任也并不意味着他们在政府和企业市场高枕无忧,

据英国卫报报道,黑莓 BB 10 系统在去年被英国政府拒绝,原因是未通过英国通信电子安全小组(CESG)的安全认证,该机构是英国国家信息安全技术权威部门,它的拒绝认证,意味着英国政府认为黑莓 BB 10 系统不安全。在黑莓 BB 10 中,除了黑莓传统的特有网络服务外,BlackBerry Balance 是一个主要针对企业和政府设计的应用,主要用来隔离个人和工作之间的数据,两者之间不发生任何交集,从而保证安全。但英国政府并不认为其符合安全标准。

更早之前,美国移民和海关执法局放弃黑莓,转向 iPhone,该机构的员工多达 1.7 万名。

为了手机安全,我们可能得花更多的时间和金钱

随着智能手机的日渐普及,移动支付开始逐渐渗透,这种比 POS 机刷卡、Web 端支付更便捷的方法,无疑会有更广阔的的想象空间。

目前的移动支付方法包括 Paypal 数字钱包、Google Wallet、Square 等,他们借助智能手机,正在飞速扩张。比如 Square 在 2012 年交易额达到了 100 亿美元,并逐渐部署到星巴克的 7000 多家店面中,今年它的交易额将会更上一层楼。

但安全问题依旧是用户最忧虑的,有时候,消费者并不是一味的追求便捷。由于移动支付和个人使用的智能移动设备密切相关,而移动设备容易丢失,安全问题不可小觑。用户很可能因为安全问题对移动支付望而却步,有时候,更繁琐的手续来增加安全性反而更容易让用户接受。

来自英国的调研机构 Auriemma Consulting Group 做了一组调查,他们发现,和智能设备强调用户体验至上相悖的是,更繁琐的手续反而更容易让用户接受。

便利性和安全性的往往不可兼得,为了手中的钱。用户也愿意忍受更繁琐的手续。在 Web 端,在线支付已经比较普及,比如网银、信用卡和支付宝,这几种方式在用户中比较受认可。从他们的操作方式来看,安全认证文件、多次输入密码、验证码在每次交易中都会使用到。然而移动设备对便捷的需求更加强烈,简化流程是大势所趋,但如何兼顾安全性,以及让用户接受成为一个难题。

Blackphone,但机不如其名,机虽取名 “黑机”,但实际上是一部专门防黑的智能手机。Blackphone 是由一支软件和硬件团队合作的成果,软件方面有则是加密领域有名的 Silent Circle,这个团队的联合创始人则是发明了 PGP 邮件加密的 Phil Zimmermann,而 Zimmermann 本人也入选了互联网协会的“互联网名人堂”。

关于 Silent Circle,则是 2012 年成立的一支年轻安全团队,但是这支团队的阵容可不可小觑,除了 Zimmermann 外,著名的计算机安全专家 Jon Callas 也是团队创始人之一,另外团队的其它成员都是高级工程师或是前特种部队通讯专家。

在发布 Blackphone 之前,Silent Circle 在安全界已小有名气,推出了针对电话、短信、邮件的加密服务 Silent Phone、Silent Text、以及 Silent Mail。而 Blackphone 将顺理成章地运用团队这方面的积累,除了提供以上三种通讯的加密外,手机还通过一个全天候的虚拟私人网络(VPN)使用户的网上行踪匿名化。据说,这部手机连 NSA 也无法入侵。

基于 PrivatOS 的深度定制 Android 系统,内置 Silent Circle 的加密即时通讯应用、Spider Oak 的加密数据存储、Disconnect 的反追踪服务和 Kizmet 的反 WiFi 嗅探使得 Blackphone 看起确实很安全,同时,它的价格也很相对高昂,为 629 美元。

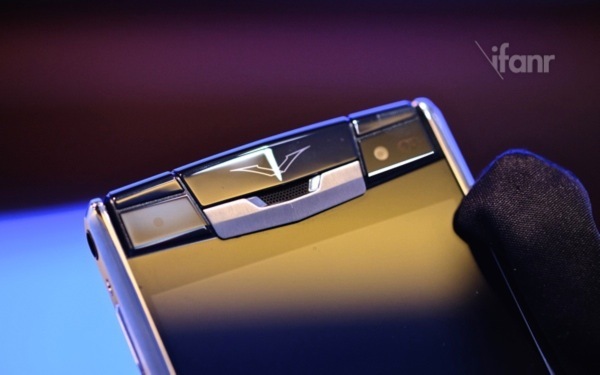

为手机提供特定安全服务的不仅有 Blackphone,土豪手机 Vertu Signature Touch 手机内置了卡巴斯基反病毒软件和防窃听功能,保证通话短信不被窃取。当然,这款手机的价格是 11350 美元起步。

这里的时间也还有等待新技术的时间。

一家来自纽约的安全公司 EyeLock 也在尝试用更先进的生物密码来代替传统密码,他们的武器是虹膜扫描。Myris 就是他们带来的设备,它可以扫描用户虹膜上的 240 个关键节点,然后生成一个长度为 2048 比特的数字签名。使用时,使用者只要抓起 Myris,然后扫描一下眼球就能完成账号登陆。

根据 EyeLock 提供的数据,Myris 认证失误的概率只有 2.25 万亿分之一,远远超过声音识别和 Touch ID 指纹扫描。它的精准度只逊于 DNA 验证。EyeLock CMO 安东尼·安托利诺(Anthony Antolino)自信满满地说道,Myris 未来有望彻底取代传统密码。不过 Myris 是一款和鼠标差不多大的外接设备,目前也只能用在电脑端,虹膜识别的未来应当是集成到手机电脑这样的设备中去。