无所不在的漏洞:你的无线键盘可能并不安全

如果你使用无线键盘,那你可能需要注意一下了。最近,网络安全公司 Bastille 发布了一份研究,认为市场上一些备受欢迎的无线键盘并不安全。通过适当的工具,黑客们可以截取用户输入的文字、密码、卡号,甚至向电脑秘密地输入数据。

通常来说,无线键盘会把用户的数据加密。这样的话,即使黑客截取了数据流,得到的也是一些无法解析的乱码,但是,有时候这种加密并不靠谱。去年,一位安全研究员曾在微软的无线键盘上发现了漏洞,并且制造了一个破解加密数据的设备。Bastille 的研究员 Marc Newlin 发现了更加令人震惊的事情。在研究惠普、东芝等品牌的 12 款备受欢迎的无线键盘时,他发现,多数键盘没有对数据传输做任何加密。

一开始,Newlin 对无线键盘的接收器进行了逆向工程,以了解它们是如何传输数据的。“我觉得,这应该是第一步工作,” 他接受 Atlantic 网站采访时说,“结果,在完成这一步后,你看吧,所有的击键数据都是以明文传输的,根本没有加密。”

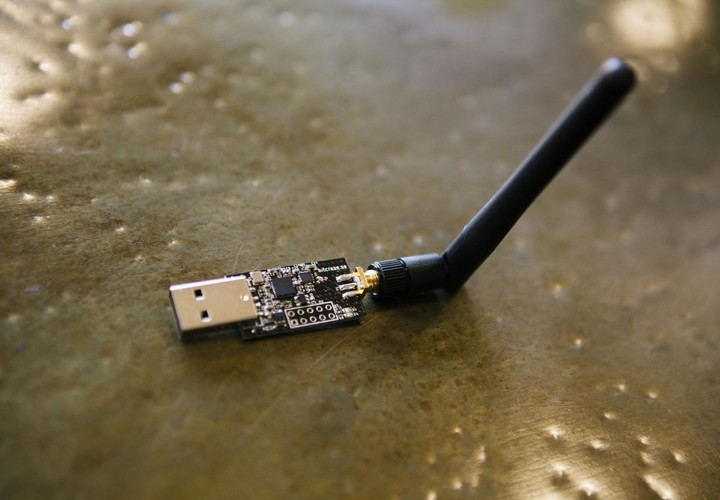

这意味着,黑客可以从 250 英尺外监控用户输入的任何东西,而用户对此毫不知情。黑客还可以向计算机发送虚假信号,让它误认为键盘正在输入。要进行这种攻击,黑客并不需要太昂贵的设备。Newlin 只用了个 40 美元的信号接收器(控制无人机的),以及 50 美元的天线,以扩展接收范围。他把这套工具称作 KeySniffer,能够很方便地找到有漏洞的无线键盘。

值得注意的是,KeySniffer 只能影响低端、便宜的无线键盘。Bastille 的专家说,这些键盘上的安全漏洞是无法弥补的。如果你重视安全问题,唯一的办法就是换成蓝牙连接或者有线连接的键盘,因为 KeySniffer 对它们无能为力。

在公开此项信息之前,Bastille 已经通知了键盘生产商,给了它们 3 个月的时间修复问题,不过,大多数厂商都没有什么反馈。对此,Bastille 的首席营收官 Ivan O’Sullivan 表示了失望。

目前,Bastille 已经公布了自己的发现,但没有把 KeySniffer 代码公开。不过,类似的工具很可能已经存在了。“Marc 是个超级聪明的家伙,” Ivan O’Sullivan 说,“但他是唯一能够写出这些代码的人吗?不是。这类工具是否被发布了?我们还不知道。如果一个聪明人能完成这件事情,谁能担保说其他人不会做到?”

题图来自 digitaltrends