App 开屏摇一摇广告,你快「摇了我吧」

你被 app 中的开屏广告折磨多久了?

许多应用的开屏广告不仅点哪里都能跳转,还将「跳过」按钮做得极小。更可气的是,一些广告还会「伪装」成 app 本身或系统弹窗,点按假的取消按钮便会跳转到广告主的网站,实在是令人防不胜防。

之后的事情大家也知道了:工信部开始整治 app 中的开屏广告,不再允许这种全屏触发跳转和带有诱导性质的广告,「关不掉」「乱跳转」的情况得以遏制。

然而就在近期,我们又看到了几种新的广告形态,比如知乎、爱奇艺、WPS 等都允许「摇一摇」跳转到另一款 app,识别非常灵敏,可能坐车、小跑轻微晃动都能「跳转到第三方」。

▲ 从《QQ 音乐》摇动手机跳转到淘宝

问题就在于,与相机、录音、通讯录等权限可自行开关不同,这些「摇一摇」广告依赖的传感器数据,并不需要经过用户的授权。

的确如此,作为我们日常生活中形影不离的设备,我们的手机掌握的数据远比我们想象中要多得多;而这些数据看似「人畜无害」,实际上也可能会潜在地泄露我们的一举一动。

那么,小小的手机里,究竟有哪些数据和权限是不需要经过同意就能读写的呢?

陀螺仪、加速度计等传感器

如果你看过初代 iPhone 发布会,那么你很有可能对乔布斯演示 iPhone 会根据你手持方向来调整屏幕显示留有很深的印象,这个功能与「摇一摇」一样,都是通过智能手机内部的传感器实现的。

为了让手机能够对现实世界有所感知,几乎所有智能手机厂商都在竭尽全力地将陀螺仪、加速度计、气压计等等的传感器塞到这个小薄玻璃里,它们的确也能为用户和 app 开发者们带来新的可能性。但是,这些带有对现实世界的感知的传感器,却缺乏对应的管理工具和逻辑。

2011 年,就有两位来自加利福尼亚大学戴维斯分校的研究人员,利用手机内置的陀螺仪传感器开发出一款键盘记录器。通过记录手机的移动、偏转和旋转等运动,这个记录器可以以七成的准确率读取到数字键盘的输入记录(QWERTY 键盘的准确率稍低)。考虑到这项来自 2011 年的研究仅依靠手机上搭载的三轴陀螺仪完成,可以预想到,这个记录器用在近两年拥有更多传感器的智能手机上,准确率很有可能只增不减。

▲ 通过分析陀螺仪数据判断数字键盘的按键情况. 图片来自:ucdavis

除了记录键盘输入,利用这些传感器还能得知你的运动轨迹、速度和方式等,不需要使用 GPS。

例如,百度地图的卖点之一「智能定位」,其原理就是利用这些传感器数据,判断你当前的速度、加速度等信息,以在隧道等 GPS 信号不佳的地方完成定位和导航。

▲ Google Maps 的 Live View 功能也用到这些传感器,但应用方向与百度地图有所差异. 图片来自:Google

有些遗憾的是,目前这些传感器的隐私泄露风险并没有被广大用户所注意,甚至许多浏览器也允许网页直接获取部分传感器数据。

设想一下,广告商在未经你同意的情况下,知道你究竟是躺在床上看手机,还是在车上看;黑客攻击只需要获取你的传感器数据,就能猜测到你的键盘输入,想想还是有点可怕。

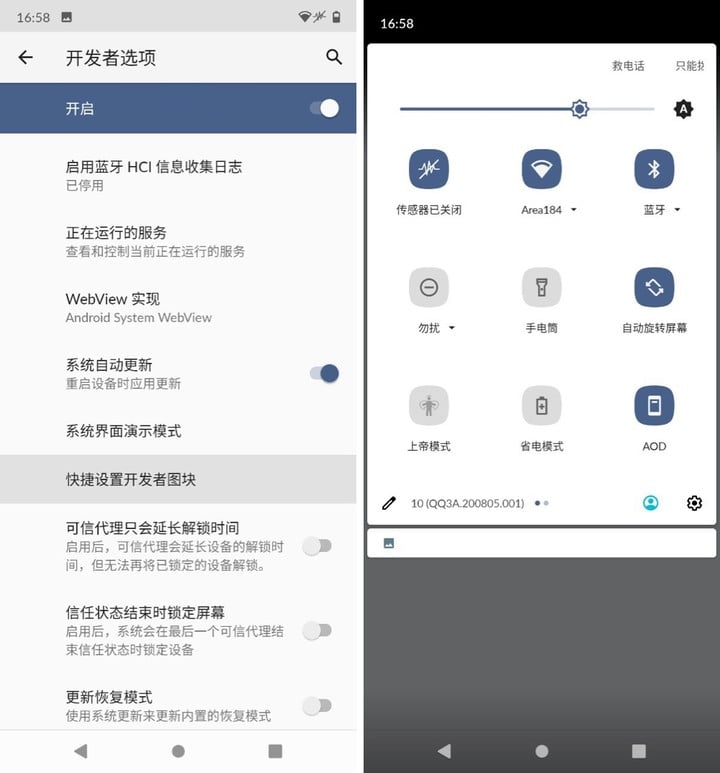

好在,以目前移动操作系统的特性而言,想要实现这样的目标而不被人发现还挺难,但并不代表我们不需要警惕这样的攻击手段。更进一步,如果你的手机是 Android 10 以上版本,那么你也可以选择将这些传感器关闭。以基于 Android 10 的 Lineage OS 17 为例:

- 进入设置,拉到底部的「关于手机」

- 点按 7 次最底部的「版本号」,输入手机解锁密码,进入开发者模式

- 返回至设置主菜单,进入「系统」,点击「高级」,找到「开发者选项」

- 找到「快捷设置开发者图块」,开启「传感器已关闭」开关

- 从屏幕顶部下拉两次,找到「传感器已关闭」图标,将其打开即可

之后,包括指南针、陀螺仪和加速度计等传感器就会停止工作,但有单独权限控制的 GPS、相机和麦克风等硬件设备不受影响。可以尝试在「摇一摇广告」中摇晃手机来测试这个开关是否有效(不同手机型号和系统可能存在差异,我们用测试机操作多次结果均为有效)。

局域网访问

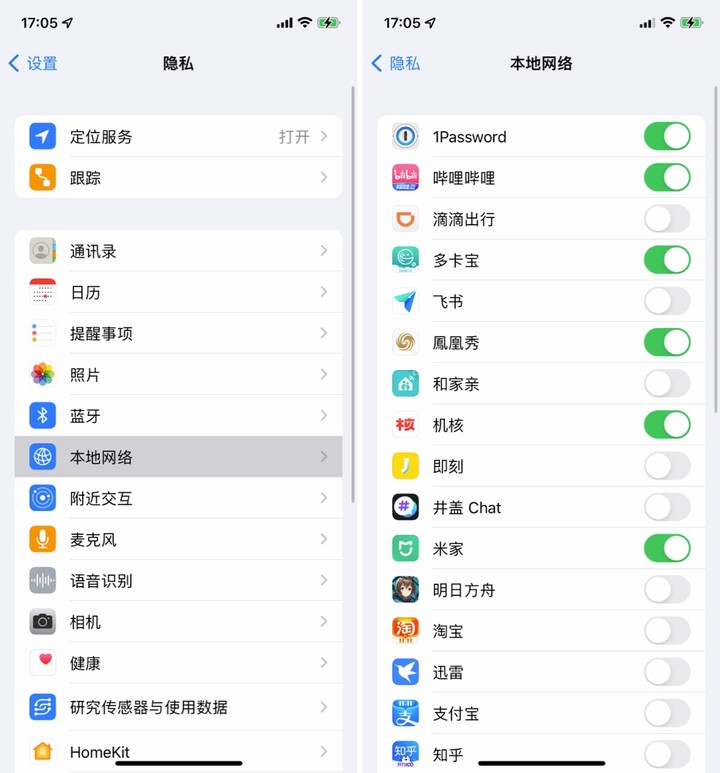

在 iOS 14 中,app 想要访问你同一 Wi-Fi 网络下的其他设备,那么就需要经过你的授权。很多人不理解,为什么这也需要经过用户同意授权?

简单来说,这样做可以有效防止恶意 app 通过局域网攻击你的其他设备,同时防止广告商通过这个方法来进行用户画像。

▲ 图片来自:Brett Jordan / Unsplash

先来谈谈局域网攻击。我们在家里、公共场所里用的 Wi-Fi 网络,一般都需要先连接到局域网,才能连接到互联网。如果将局域网看作一个小镇,那么接入 Wi-Fi 中的设备就是小镇中的其他居民。本来居民之间互相相安无事,大家各自出城(到互联网)办自己的事,但有一些居民却不怀好意,四处打探别人家的房子(扫描局域网内设备和开放端口),看是不是危房(寻找漏洞),然后企图进行攻击。

然后是用户画像。越来越多的智能设备支持与手机联动,其中有许多设备的连接方式是 Wi-Fi。同样是局域网扫描,比漏洞更吸引广告商的,就是这些设备的型号、制造商和 MAC 地址(设备硬件地址)。广告商可以利用它获知你购买过什么电子产品,甚至判断你和谁住在一起、去过哪些公共场所,以此进行更精准的广告投放和推销。

目前,iOS 14 已经支持 app 对局域网访问的权限控制,你可以在设置中的「隐私」>「本地网络」找到它。如果不是智能家居、智能硬件配套的 app,或是没有投屏功能的 app,通常而言并不需要开启这项权限。这样就能有效避免绝大多数恶意 app 攻击、探测同一 Wi-Fi 下的网络设备。

文件系统

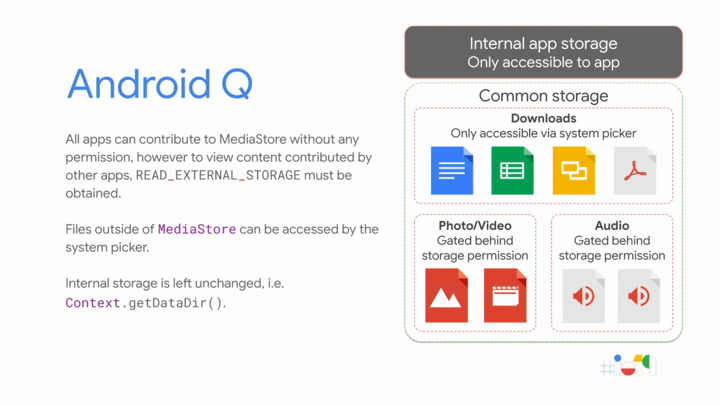

如果你是大陆 Android 玩家,你很可能早已对「放任自流」的文件系统见怪不怪。由于 Android 上并没有采用 iOS 那样严格的「文件沙盒」机制,使得 app 可以将文件存储在所有 app 共享的同一个外部目录中。

在 Android 还没有收紧权限的 4.x 年代,许多应用就已经在滥用这个功能:这些 app 以存储用户文件名义,将自身数据和 SDK 数据保存到公共存储空间(app 的外部目录),以保证 app 卸载后这些数据可以保留,或是跨 app 读取用户画像等等。

大陆 Android 至今依旧存在的推送 SDK 就是依靠在「存储空间」里保存垃圾文件,达到判断用户的目的,而这也已严重侵犯用户隐私。正因如此,存储空间也成为 Android 上被滥用得最多的权限(也许没有之一),即使后来 Android 推出官方的权限精细控制之后,情况也不容乐观——想想哪些不给存储空间读写权限就不给打开的 app 们吧。

▲ 从 Android 10(Q)开始,Google 就对 app 滥用公共存储空间行为进行「整治」. 图片来自:Google I/O 19

到了 Android 11,官方终于强制 app 开发者采用分区存储。不过,好像哪里不太对:实际上,app 们依然可以读取 Google 限定的公共文件夹(下载、文档等等)内的全部文件夹名字(看不到其他 app 创建的文件),并在其中写入自己的文件,而这样做并不需要用户授权。也许以后我们可以在 Android 11 的文件系统里见到 /Download/.push-sdk/xxxxxxxx 这样的文件夹……

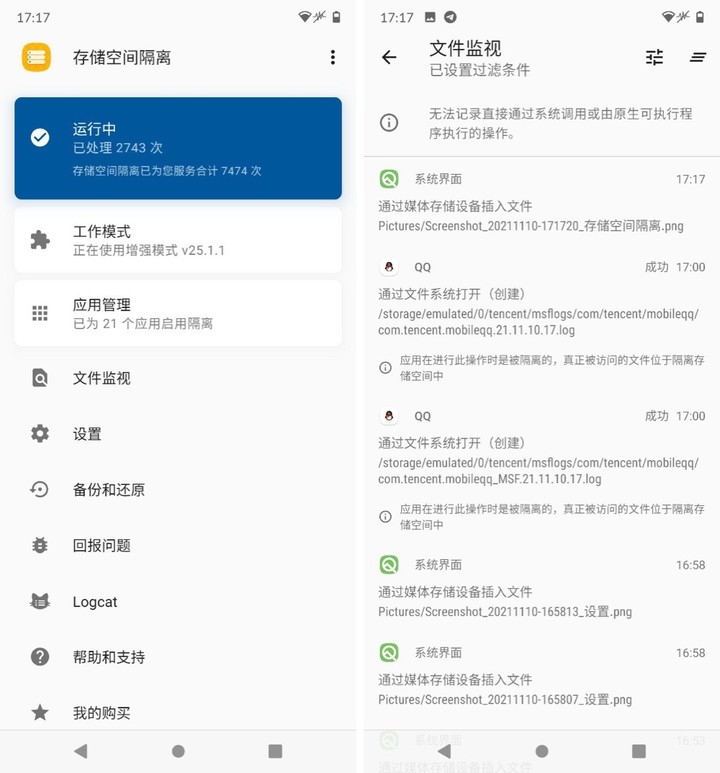

如果你的手机支持 root 以及安装 Xposed 框架,名为「存储空间隔离」的 Xposed 插件就是一款可以有效避免上述问题的工具。利用它,我们可以强制将每一个 app 生成的文件存放在自身的分区文件夹中,从根源上避免 app 间互相「串通」你的隐私信息的情况。

存储空间隔离适用于已经安装 Xposed 框架的 Android 6.0+ 设备,大小因设备而异,免费有内购。下载地址:https://sr.rikka.app/zh-hans/download/

在隐私与安全越来越受到我们重视的同时,黑客和广告商们也在竭尽全力地在人们的目光之外,寻找新的「隐私突破口」。也许安全和方便不可能真正做到两全其美,但我们依然可以尝试去学习,而这是对抗尝试跟踪我们的人的最好方法。

除了 APPSO 提到的这些「隐私短板」,你还发现手机、电脑里,哪些情况可能泄露隐私?欢迎在留言区告诉大家。