野火烧不尽?苹果“In-App”破解服务仍旧运转

应该读者朋友们还记得,爱范儿之前报道过一位俄罗斯黑客破解了苹果“应用内购买”功能。用户可以在不越狱的前提下,利用购买流程中的一个漏洞,免费获得游戏中的付费道具或是应用中的正版内容。现在苹果正力图阻止这一行为,但这一服务依旧在运转。

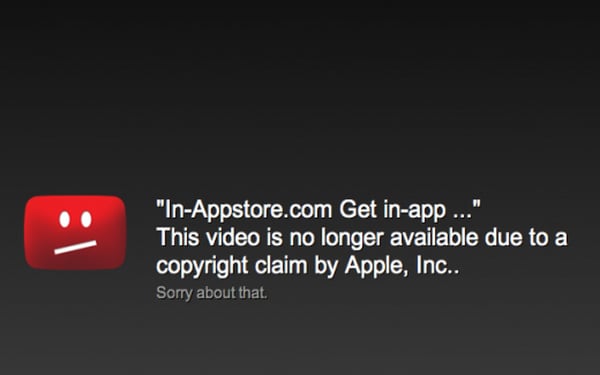

根据 The Next Web 的报道,早在上周末,苹果就已经封锁了黑客 Alexey V. Borodin 提供破解服务的服务器 IP 。同时,撤下了 Borodin 在 YouTube 上上传的介绍破解“应用内购买”的视频。PayPal 也开始介入此事件,不仅限制了 Borodin 的账户,此后对于违反服务条款的用户账户,也采用了相同手段处理。

不过在苹果采取行动之后,现在 Borodin 将新服务器移至俄罗斯境外托管,以规避苹果的法律诉讼。同时改进了授权和交易过程,改进后的破解流程不需要再连接至 App Store ,因此取消了代理功能。并且在用户安装相应的签证文件时,不需要退出 iTunes ,以防止用户指责其窃取了账户信息。简单来说就是,新的服务器上不会存储用户设备或者账户的相关信息,不过介于服务器托管在第三国,因此不能完全保证用户的信息安全。

Borodin 表示苹果没有就此问题与他联系过。同时他呼吁苹果要么使用其 API ,要么就继续来阻止他的服务。一场苹果的应用安全问题就这样转变成了一场猫捉老鼠的闹剧。

App Store 所形成的生态系统,是苹果一直以来引以为傲的优势,也是苹果自身和开发者重要的收入来源。封闭的生态系统在保障着很高的安全性的同时,在爆发安全问题后影响程度也同样更为严重。希望苹果能早日修复这个问题,给开发者一个交代。也同时呼吁用户不要贪图一时之利,给自己的个人信息造成更大的安全隐患。