Android 和 Mac 连曝毁灭级安全漏洞,数字居民何以安身立命?

数字安全事件我们常有耳闻,比如 12306 账户信息泄露和携程用户信用卡泄露,它们都属于网络安全范畴。而最近两件重大安全事件则实属罕见,一个是系统级别的漏洞,一个是固件层面的隐形蠕虫。

几天前,网络安全机构 Zimperium 在 Android 系统上发现了一个堪称 Android 有史以来最严重漏洞——Stagefright。

这个漏洞波及了 9.5 亿左右的 Android 手机,从多年前的 Android 2.2 到最近的 Android 5.1 之间的各个系统版本都有可能中招。它的厉害之处在于,黑客只需要知道你的手机号码,发一条彩信就可以入侵用户的手机,在远端执行代码读取、控制你手机中的内容,甚至不需要你去打开这条彩信。

无独有偶,近日不少媒体接连报道了一个在 Mac 固件层面上的隐形蠕虫——Thunderstrike 2。与计算机病毒不同的是,计算机蠕虫不需要附在别的程序内。计算机蠕虫未必会直接破坏被感染的系统,却几乎都对网络有害。

这个蠕虫其实是 Thunderstrike 的升级版。今年年初德国汉堡举行的 CCC 大会(Chaos Communication Congress )上,安全专家 Trammell Hudson 展示了一种针对 Mac 固件层面的恶意软件——Thunderstrike(雷击)。它实际上是利用了一个在 Thunderbolt Option ROM 的漏洞,这个漏洞在 2012 年首次被发现但至今仍未修补。

Thunderstrike 主要通过 Mac 上的 Thunderbolt 接口传播恶意软件。恶意软件通过 Thunderbolt 接口进入到 Mac 中,然后自动在固件层面安装,获得系统控制权限,接着肆无忌惮地偷取用户一切信息。

这种 Thunderbolt 恶意软件厉害的地方在于,它独立于操作系统和硬盘驱动,难以被系统侦测到,即使格式化硬盘和重装操作系统也没有办法彻底根除。

近日,这位 Trammell Hudson 联手另一位安全专家 Xeno Kovah 研究出了 Thunderstrike 的升级版——Thunderstrike 2。前面说到,Thunderstrike 依靠 Thunderbolt 接口的物理接触,而 Thunderstrike 2 则可以通过恶意网站或者电子邮件来远程传播。

对于这两个重大安全漏洞,Google 和苹果的反应还算迅速。Google 今日宣布,除了常规的平台升级之外,从本周开始,所有 Nexus 设备每个月都将收到 OTA 升级推送。首个安全更新在 8 月 5 日放出。

据《卫报》报道,苹果已经承诺尽快修复 Mac 这个固件层面的漏洞。与此同时,苹果将采取临时的措施来阻止漏洞被利用,其中包括废除利用这个漏洞的开发者证书,以及任何利用恶意软件进行升级的应用。

(Thunderstrike 2 攻击演示)

对于没有技术背景的大众普通消费者来说,不管是 Android 在系统层面上的漏洞,还是 Mac 在固件上的蠕虫,能做的似乎也只有保持关注,厂商或者软件开发商一发布漏洞补丁立刻更新安装。

事实上,相较于上面提到的系统安全问题和计算机固件层面的漏洞,我们平时使用电子设备上网遇到的更多是网络安全问题。

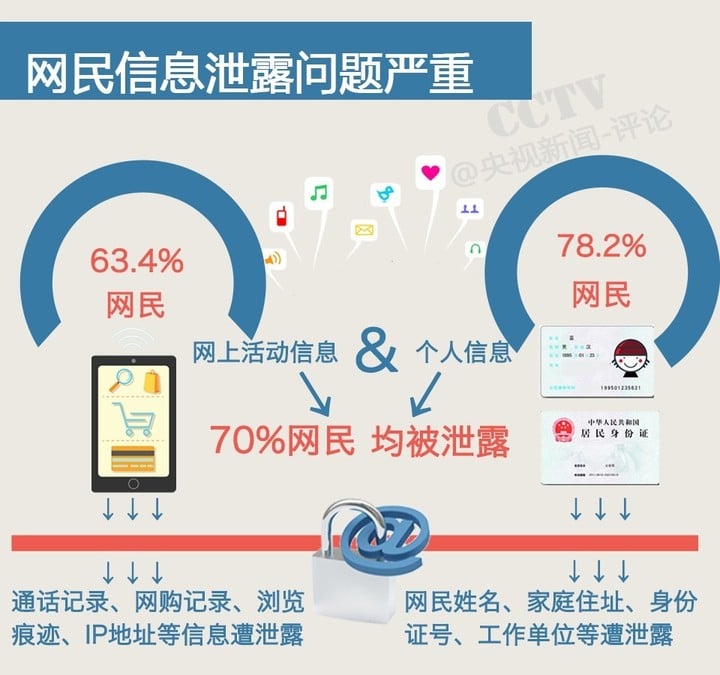

中国互联网协会近日发布的《中国网民权益保护调查报告(2015)》显示,78% 的网民个人身份信息曾遭泄露,包括姓名、身份证号码、工作单位及家庭住址等。63% 的网民个人网上活动信息被泄露过,包括通话记录、网络浏览纪录、IP 地址及地理位置等。82% 的网民亲身感受到了个人信息泄露对日常生活造成的影响。

日常生活中我们知道保护手机号码和身份证号码,正确的网络安全防范措施同样应该成为每个“数字居民”的常识。

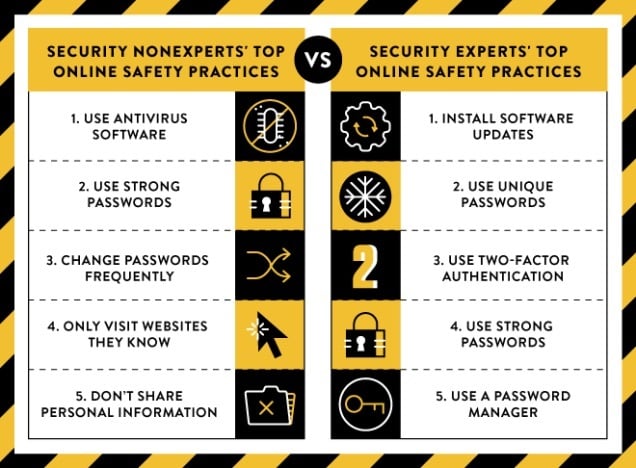

Google 近期发表了一篇名为“没有人能攻击我的大脑:专业人士与非专业人士安全行为对比”的报告。这份报告针对 231 名安全专家和 294 名非安全专家的网络用户做了调查,询问他们在网络安全方面通常采取哪些措施。

调查结果显示,专业人士的 5 个首选安全行为是:

- 安装软件更新

- 使用独有密码

- 使用双重认证

- 使用安全性强的密码

- 使用密码管理器

而非安全专家的网络用户的 5 个首选安全行为则是:

- 使用防病毒软件

- 使用安全性强的密码

- 经常更改密码

- 仅访问自己了解的网站

- 不共享个人信息

这里有一个有趣的点,专业人士的 5 个首选安全行为里面全部没有“使用防病毒软件”,而非安全专家的的网络用户则把“使用防病毒软件”放在了第 1 位。

调查指出,非专业人士往往没有意识到及时更新软件的重要性,并且有所质疑:

我不了解更新软件是否能够确保安全。如果下载了恶意软件岂不是很糟糕?我认为软件自动更新并不安全,因为它可能会被用于更新恶意内容。

对此,专业人士解释道,防病毒软件有它自身的优势,但它会误导用户对安全性的理解,以为安装了防病毒软件就能一劳永逸。及时更新软件才是网络安全的重要保障。

在专业人士的选择中,我们还可以看到 2-4 位的都是和密码相关的安全措施。“使用独有密码”可以最大限度地防止“撞库攻击”所造成的密码泄露。之前 12306 用户信息泄露事件就是黑客通过“撞库攻击”所引起的。

“双重认证”相当于给你的家门上了两把锁,而且是两把完全不一样的锁。像 Gmail 的双重认证就包括第一重的密码认证,以及第二重的短信认证或者身份验证器(Google Authenticator)生成的随机数字组合认证。

Google 的调查还显示,仅有 24% 的非专业人士为部分账户使用密码管理器,而 73% 的专业人士会把全部密码都交由密码管理器管理。调研结果指出,这种差异存在的原因在于,非专业人士对密码管理器的优势缺乏了解,以及对此类程序缺乏信任。

尽管 LastPass 曾爆出安全漏洞,但专业付费的密码管理器仍是现在安全系数比较高的密码管理解决方案。密码管理器还可以生成高强度的不规律密码组合,提高密码的破解难度。

对于希望进一步了解网络安全的读者,我们鼓励阅读这份调研报告的英文原文。报告不仅阐述了大众对于基本网络安全实践的主要误解,还提供一系列技巧帮助大家过上更安全的数字生活。

题图来自 123RF