【更新】SnapChat 疑被黑,460 万用户名与手机号遭泄

阅后即焚应用 SnapChat 疑似被黑客破解,460 万名使用者的用户名和电话号码遭到泄露。

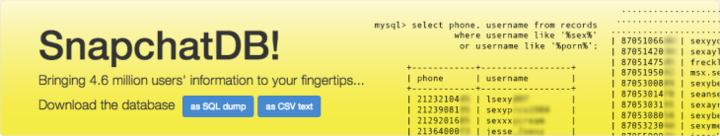

SnapchatDB.info 在不久前宣布,他们已经成功破解 SnapChat 的数据库,获得了大量 SnapChat 使用者的用户名和电话号码等信息。这些信息以 SQL 数据库文件和 CSV 文档的格式进行保存,任何人都可以在 SnapchatDB.info 首页上下载。

不过 SnapchatDB.info 表示,他们过滤了电话号码后两位以及用户名的部分后缀,以免当事人受到骚扰。但这并不意味就此安全,毕竟 SnapchatDB.info 还握着 460 万份未经处理的信息,这意味着它们依旧存在被泄露的可能。

The Next Web 检索了 SnapchatDB.info 的 Whois 信息,发现它创建于美国时间 12 月 31 日。网站注册者的姓名被系统保护,但联系地址和电话号码显示注册者位于巴拿马。

关于 SnapchatDB.info 盗取 SnapChat 460 万用户名和手机号码的声明是否真实,目前仍未可知。因为直到现在,SnapChat 官方还没有做出任何反应。

但已经有人在 Hacker News 上反映,称 SnapchatDB.info 提供的信息文件无法下载。我也试着下载了这两份文件,同样无法获取。不知道是因为 SnapchatDB.info 的访问量过大造成文件无法下载,还是因为文件本身就不完整。目前同样不清楚究竟有多少人下载了这两份文件。

今年 12 月,加拿大安全机构 Gibson Security 曾发布一份报告,称 SnapChat 的服务器存在两个明显的安全漏洞,黑客很容易通过这两个漏洞盗取用户的个人资料,包括使用者的姓名、昵称以及电话号码。

Gibson Security 还表示 SnapChat 其实在四个月前就已经知道这些漏洞,而修复它们“只需要 10 行代码”。

但 SnapChat 的反应依旧怠慢。在 12 月 27 日的博客中,SnapChat 回应道,应用的查找好友功能允许用户将通讯录上传到 SnapChat 服务器,然后根据电话号码检查好友是否同样使用 SnapChat。但应用的电话号码添加项是可选的,并且“我们不会向他人显示你的电话号码,也不支持通过姓名来检阅用户的电话号码。”

但是——

“理论上,如果有人上传了大量的电话号码,他们可以据此创建一个电话号码数据库,然后再通过号码数据库来匹配用户名。”“过去一年,我们施行了多项保障措施,(黑客们)通过这种手段来盗取用户信息将更加困难。”

听起来不错,只是眼下的情况很讽刺。事实上,TechCrunch 在 SnapChat 回应 Gibson Security 后就曾表示,这份声明相当含糊其辞——SnapChat 并没有指明他们的对抗策略具体是什么,是通过访问限制还是屏蔽恶意 IP 地址来实现对用户的保护。

不过 SnapChat 的愚蠢并不能表示 SnapchatDB.info 的做法就是正确的,尽管他们始终强调这只是对 SnapChat 的警告。然而需要明确的是,通过泄露用户信息来提醒站方的激进做法本身就非常欠妥,很多时候正义与邪恶只有一步之遥。

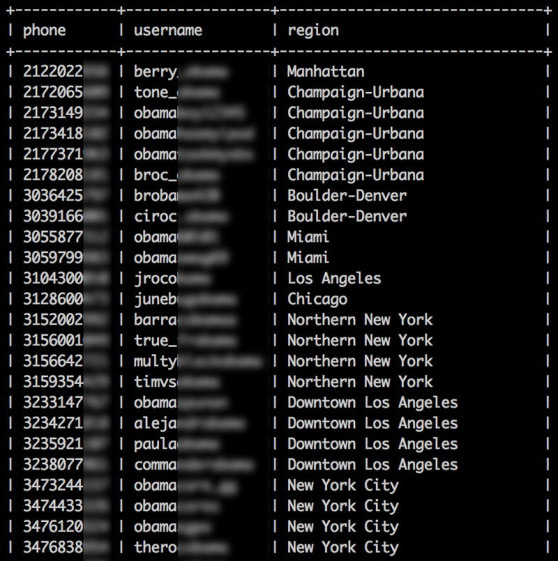

(SnapChatDB.info 获取的部分 SnapChat 用户信息,图片来自 VentureBeat)

【更新】The Next Web 收到了 SnapchatDB 站长的回应,对方称 SnapChat 对 Gibson Security 的回应明显不够。SnapChatDB.info 现在由一群安全专家运行,他们没有恶意。

“SnapChat 对 Gibson Security 的回应明显不够。私下交流时,SnapChat 也对建议置之不理,甚至不愿修复等级限制。虽然 Gibson Security 披露的方法不再管用,但是小幅修改后仍然可行。数百万人信任 SnapChat,将他们的私人数据托付给它。如果 SnapChat 对修复等级限制这样的简单事情漠不关心,那么我们认为用户们有权利看清楚他们是有多么的粗心怠慢。”

题图来自 Mashable